前言

这篇文章于2016年2月首发于我的QQ空间,发现漏洞后已第一时间联系老师修复,当时我15岁,刚上高一,在老师的鼓励下,我又对其他几个网站进行了安全检测并成功发现了漏洞。

正文

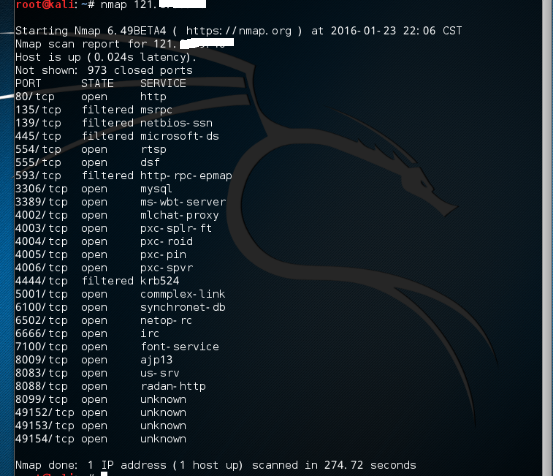

看了看首页(license!getExpireDateOfDays.action)很明显是JAVA的。尝试了一下不存在Struts2漏洞。接下来用namp扫描一下有什么端口是开放的

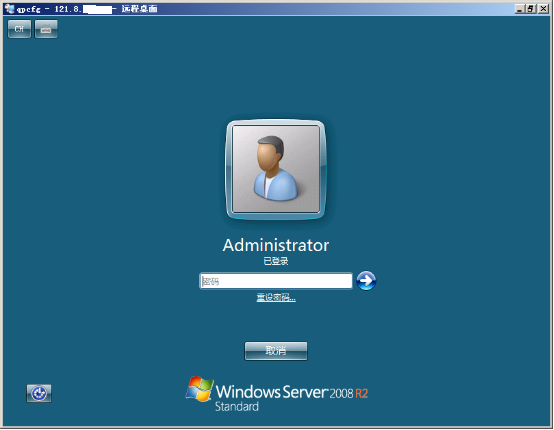

发现3389端口是开放的,3389是windows远程桌面的默认端口,遂尝试连接一下,看是否能用弱口令登录。

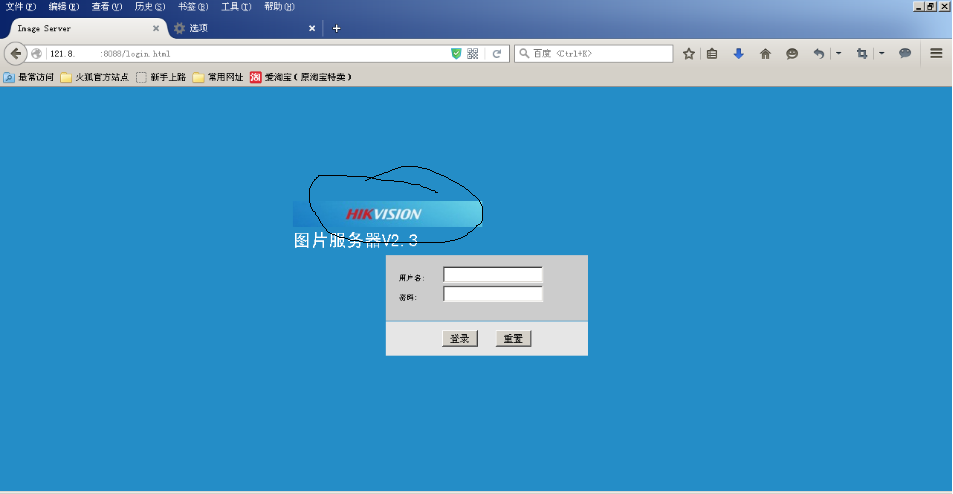

没有弱口令和后门,但是知道了系统版本 。这条路走不通,用浏览器看看其它开放的端口能不能获取到些有用的信息。这里泄露了厂商信息HIKVISION海康威视,百度了一下这个厂商的产品普遍存在弱口令,这里也不例外。admin/12345就进去了,但是没有什么有用的地方,只可以看到一些系统资源占用情况之类的。

既然这里存在弱口令,那么数据库也会不会有呢?而且刚刚扫描到mysql默认的3306端口也是开放的。

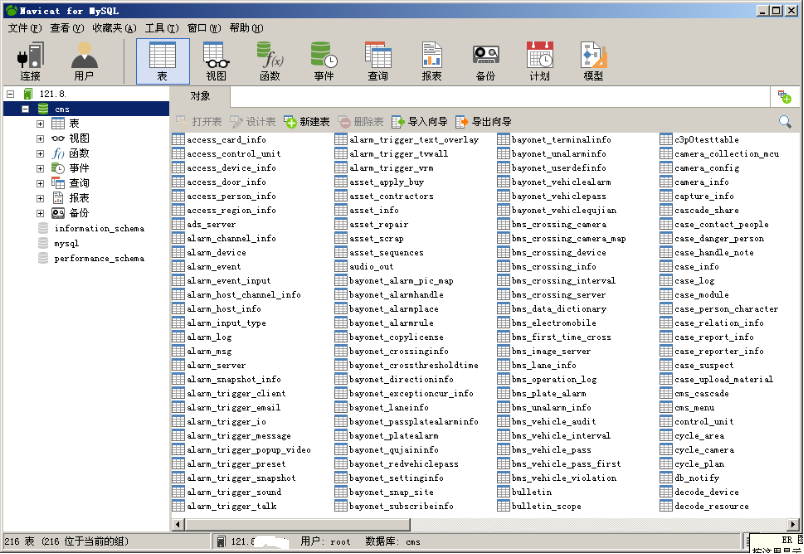

顺利连接数据库。数据库顾名思义是储存数据的地方,包括用户的资料和密码等等。

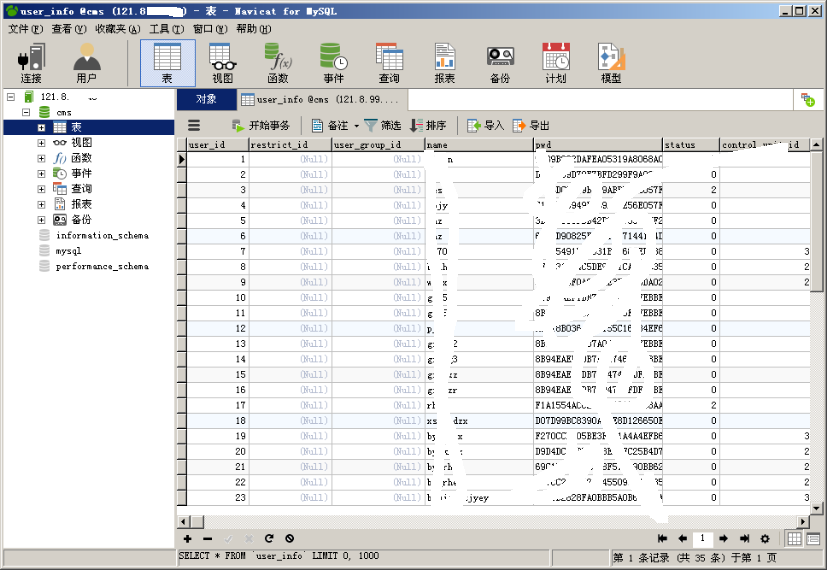

之所能连上这个数据库是因为root这个用户的登陆IP没有限制,一般为了安全起见都会做限制,然而这里并没有。好了,这时找到储存着用户信息的表找用户名和密码登陆。用户名是明文,但是密码经过MD5加密后的密文

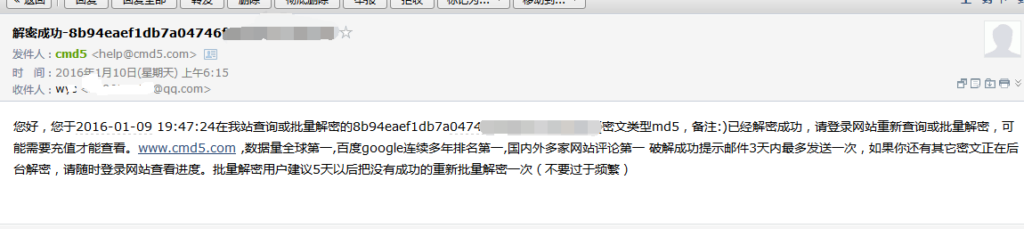

这时候就要去解密了,一下简单的密文到一些网站去查询就可以了。这是其中一个普通账户的密匙。普通的账户权限比管理员小。能看的监控也比管理员少。

但是管理员的密文没有查询到结果(事实上CMD5.com那边的服务器跑了三天还没有结果最后放弃了),六十五中的密文跑了一个晚上就出来了,随后我花了一块五买了。。。终于能看看级长口中的三百六十度高清监控了。。。

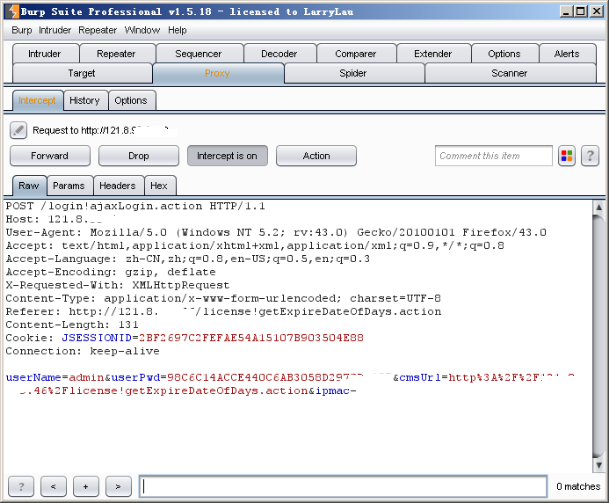

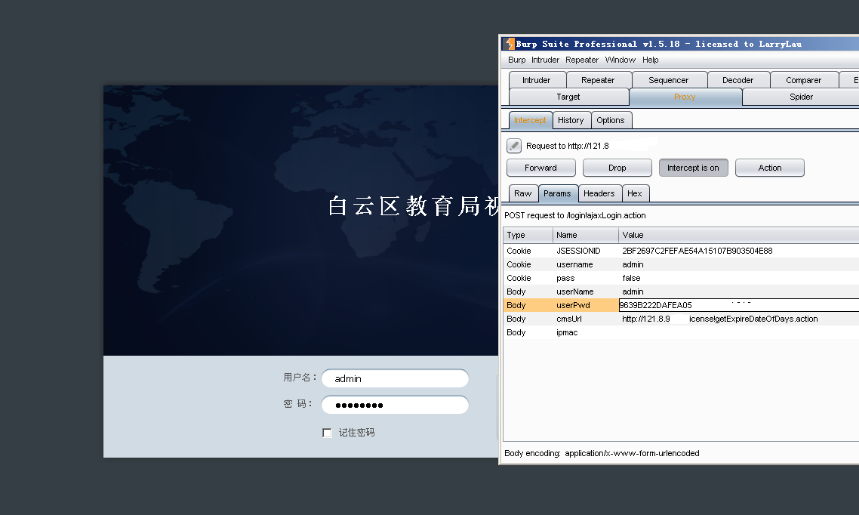

登陆时顺便抓了一次数据包,看看能不能从这里突破。

用户名是明文,但是密码是转换后的密文,真是踏破铁鞋无觅处,得来全不费功夫功夫,只要随便输入一个密码然后密码会转换成密文发送给服务器核对,此时如果拦截数据包将密文改为对应的密文就可以登陆了,这样就不需要解密密文了。

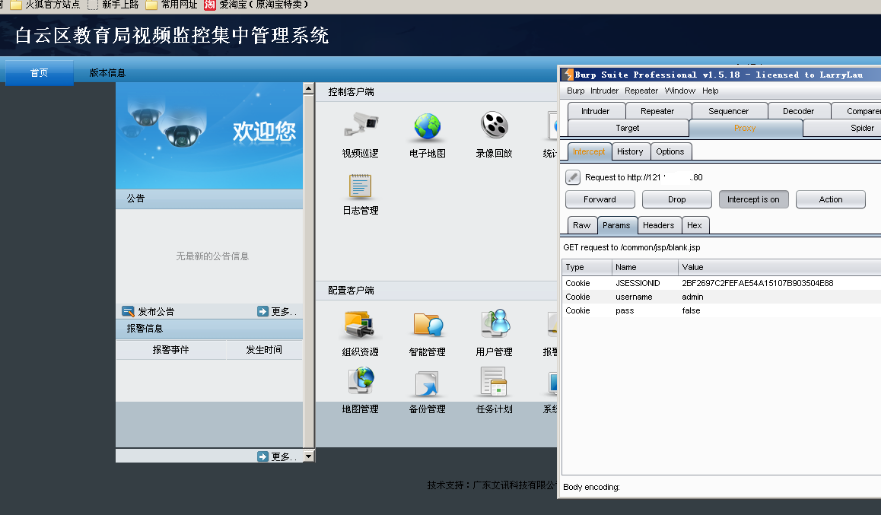

顺利以管理员的身份登陆了。

至此,渗透结束。